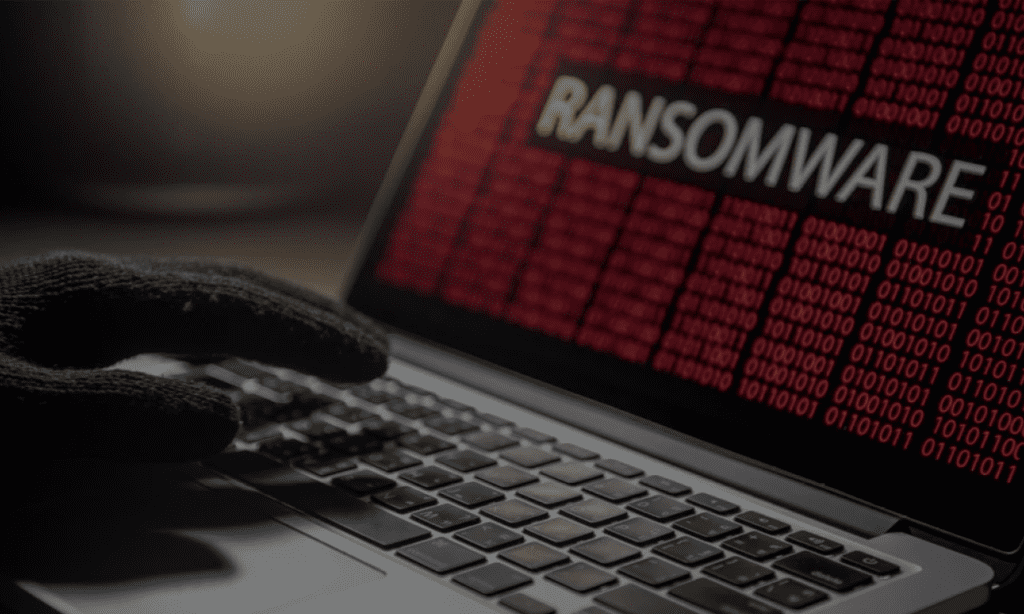

O que é ransomware? É um software malicioso que, quando instalado em um computador ou dispositivo, bloqueia o sistema e pede um resgate (geralmente em criptomoedas) para liberação.Â

Como o nome indica, o ransomware age como uma espécie de “sequestrador de dados”. Caso o valor exigido não seja pago, o vírus pode deletar ou divulgar os arquivos capturados com a infecção pela internet.

A tecnologia evoluiu e, com ela, aumentou a dependência que as empresas têm de seus softwares e sistemas, para manter suas operações em funcionamento.

No entanto, toda essa evolução traz certa vulnerabilidade, que é explorada por indivíduos mal-intencionados, que buscam ganhar ilegalmente em cima das empresas. Nesse contexto, os ataques ransomware têm se tornado um problema recorrente.

Neste post, vamos falar sobre as novas ondas de ataque que utilizam malwares de sequestro de dados, e como eles podem prejudicar seu negócio.

Você vai aprender:

- O que é ransomware e como eles atuam?

- 10 tipos de ransomware

- Quais os riscos de um ataque de ransomware?

- Como se prevenir de ataques de ransomware?

- Conheça a plataforma Milvus

Boa leitura!

O que é ransomware e como eles atuam?

O ransomware, uma das principais ameaças digitais que existem atualmente, é um malware de sequestro de dados.

Diferente de outras ferramentas utilizadas pelos cibercriminosos para roubar e destruir informações, o objetivo de um ransomware é bloquear o acesso do usuário à sua máquina.

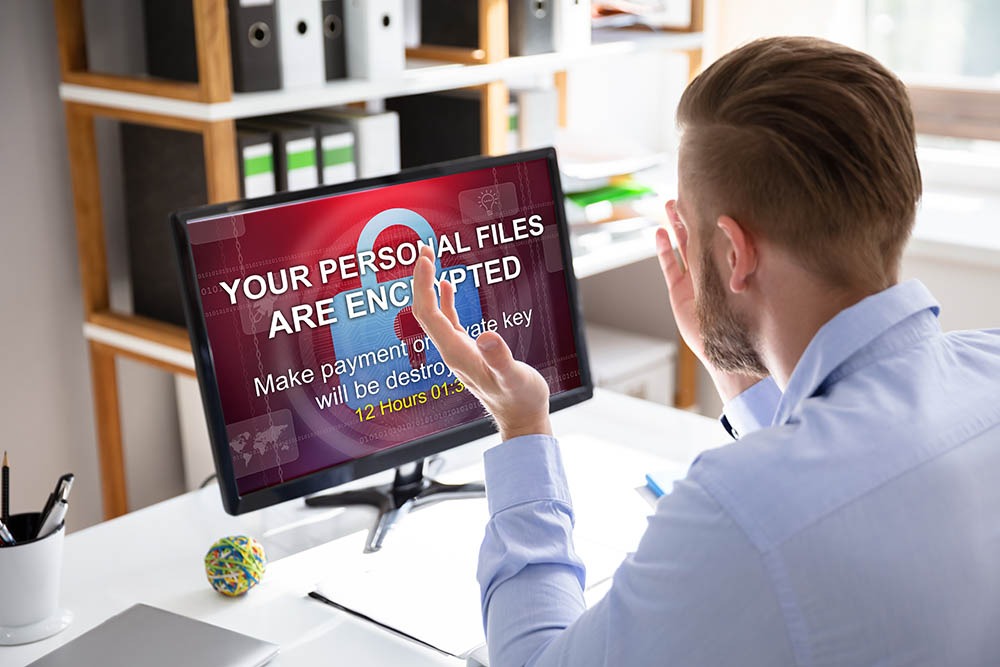

Isso é feito por meio de um código malicioso, que se infiltra na máquina do usuário e, por meio de criptografia, impede que ele possa acessar, manipular ou copiar seus dados.

Após o bloqueio, o ransomware pode exigir um valor como resgate desses dados. O preço pode variar de acordo com a importância das informações, mas, geralmente, o pagamento é exigido em bitcoins, uma moeda virtual.

Isso se deve ao fato de que transações com bitcoins não podem ser rastreadas e acompanhadas pelo sistema financeiro, impossibilitando a identificação dos criminosos.

Uma vez feito o pagamento, o usuário fica à mercê do hacker, que pode ou não desbloquear seus dados.

O que é um ataque ransomware?

Quando um software malicioso é instalado no dispositivo, o sistema fica infectado. Então, o ransomware bloqueia todas as possibilidades de acesso ao dispositivo, impedindo que o usuário execute qualquer tipo de atividade.

Existe uma infinidade de ransomwares espalhados pela rede e muitos deles podem causar uma série de estragos, mas nem sempre são criados de forma profissional. Por isso, seu alvo pode ser qualquer usuário descuidado na internet.

Já os malwares criados por cibercriminosos especializados em ataques desse tipo, normalmente têm como principal alvo grandes empresas, que inevitavelmente se verão obrigadas a pagar o resgate para recuperar o acesso aos seus dados.

Geralmente, empresas com poucos investimentos em TI ou segurança da informação, são os alvos preferidos dos hackers em um ataque, devido à alta probabilidade de sucesso nesses casos.

Portanto, é fundamental o investimento em profissionais e sistemas que ajudem a manter a cibersegurança do seu negócio, evitando ataques de ransomware.

10 tipos de ransomware

Existem diversos tipos de ransomware, dos mais profissionais aos mais amadores. Porém, todos podem ser extremamente prejudiciais, em casos de ataques à uma empresa.

Abaixo, vamos apresentar os 10 tipos de ransomware mais conhecidos. O objetivo é ajudar a identificar e se prevenir dessas ameaças.

WannaCry

Em maio de 2017, o mundo sofreu com o ataque do ransomware WannaCry, que se espalhou rapidamente ao redor do globo, causando uma série de prejuízos para diversas companhias.

Esse malware exigia o pagamento de U$ 300 para a liberação dos dados em sete dias e, caso o depósito não fosse realizado, todas as informações seriam destruídas. O WannaCry atacou diversas empresas, além de órgãos governamentais.

Ele se valia de uma falha (que já havia sido corrigida) no Windows. Porém, muitas empresas não realizaram a atualização, abrindo as portas para o ataque do malware.

Bad Rabbit

Por meio de um falso instalador de Adobe Flash, o Bad Rabbit se espalhou pelo mundo afora em outubro de 2017, infectando e prejudicando muitas empresas e usuários domésticos.

Diferentemente do WannaCry, que se aproveitava de uma falha de sistema, aqui, a culpa, por assim dizer, é da vítima que não verificou a procedência do instalador, antes de realizar o procedimento e ser infectado pelo malware.

Spora

O ransomware é distribuído através de e-mails maliciosos ou sites de download. Quando anexos infectados são abertos, eles passam a atacar todo o sistema do usuário.

Como sua distribuição é através de download feito pelo usuário, é possível reduzir os riscos de contágio apenas cuidando quais sites são visitados e quais arquivos são baixados e executados.

Petya

Esse ransomware pode travar um sistema inteiro. O vírus deixa um sinal mostrando a infecção: ao ligar o computador, o usuário se depara com uma tela preta e uma caveira com dois ossos cruzados.

Esse ransomware é tão assustador quanto parece: como ataca diretamente o Master Boot Records, consegue resultados devastadores.

Reveton

Este tipo de ransomware finge ser uma entidade pública do seu país e ameaça um processo, ainda que sem base legal, que pode ser evitado em troca de pagamentos.

Ao manter um antivírus ativo em seus dispositivos, é possível prevenir ataques como esse.

Locky

Desenvolvido pelos mesmos hackers da Dridex botnet, é um vírus que infecta os dispositivos conectados à internet através de phishing e rouba informações pessoais, incluindo as financeiras.

O Locky possibilita um ataque quase imperceptível, e ainda não se sabe ao certo como recuperar os arquivos em caso de um ataque. Por isso, manter backups em nuvem é uma recomendação sempre válida.

Doxware

Outra marca de ransomware conhecida, principalmente fora do Brasil, os ataques se dão, principalmente, em formato de phishing, através de e-mail fraudulentos.

Novamente, a habilidade do usuário em reconhecer e-mails suspeitos e evitar as ameaças é fundamental e deve fazer parte da política de segurança da empresa.

GoldenEye

Um dos ransomwares mais conhecidos do mundo, o GoldenEye foi o responsável pelo travamento completo dos sistemas ucranianos. Com o impacto, as redes bancárias, o maior aeroporto do país e a principal companhia elétrica foram atingidos.

Após este ataque, especialistas consideram o GoldenEye a maior ameaça da atualidade. Ele é uma evolução do ransomware, pois ao invés de encriptar arquivos de um servidor, ele pode afetar sistemas inteiros!

Por conta disso, impede que os usuários consigam ligar os dispositivos ou tentem recuperar os arquivos, provocando uma parada completa da organização infectada.

zCrypt

Este é um modelo de ransomware mais próximo ao vírus clássico, que infecta o dispositivo através de um hardware malicioso, como um pendrive infectado.

Desse modo, ele busca bloquear os arquivos atualizados recentemente, além de embaralhar os arquivos, fazendo com que seja quase impossível ao usuário recuperar as versões originais ao menos, é claro, que conte com backups.

CryptoWall

Este ransomware começou seus ataques em 2014 e apresenta várias formas de criptografia como diferencial. Uma das características é, também, o embaralhamento de arquivos, mudando nomes e dificultando a recuperação.

Jigsaw

Este nome lembra alguma coisa? Esse ransomware tem inspiração no filme Jogos Mortais. O ataque começa com uma saudação, seguida do pedido de resgate.

O pagamento deve ser feito em até 72 horas. Para pressionar os usuários, o ataque promove a exclusão gradual dos arquivos. Imagine a ansiedade que um software malicioso como esse pode provocar no time de TI, não é mesmo?

Quais os riscos de um ataque de ransomware?

Como vimos, os ransomwares atacam os arquivos do sistema, usando-os como reféns. Exatamente como um sequestro.

Para a empresa, existem vários riscos secundários, além do mais óbvio, que é a perda de arquivos ou dados estratégicos e essenciais para a atividade.

Um exemplo de ameaça complementar é a impossibilidade de acesso aos sistemas, impedindo que o trabalho seja executado. Com isso, a empresa pode perder vendas, reduzindo seus resultados financeiros.

Outro risco é com sua imagem perante o mercado. A gestão de crises, em casos de ataques de ransomwares, deve considerar a comunicação com imprensa, clientes e parceiros, evitando uma crise de imagem da marca.

Como se prevenir de ataques de ransomware?

Agora que já sabe ransomware o que é, para se proteger desses ataques, uma empresa deve tomar uma série de medidas. Deve haver um planejamento para evitar se tornar um alvo fácil para os cibercriminosos, tornando-se refém de uma situação de ransomware.

Entre as principais medidas de segurança, podemos citar:

Crie rotinas de backup

O principal ponto a ser verificado é em relação à sua rotina de backup. Hoje, inúmeras empresas não empreendem os esforços necessários nesse sentido, o que pode se mostrar um erro fatal no momento de um ataque.

Ao ter seus dados sequestrados, se você conta com uma rotina de backup eficiente, basta que a empresa realize a formatação de seus sistemas e restaure suas cópias de segurança. Assim, não é preciso realizar nenhum tipo de pagamento ao hacker.

Capacite sua equipe

Uma das portas de entrada dos ransomware é por meio de e-mail phishing, no qual é enviado um determinado link para o usuário que clica e, sem saber, realiza a instalação do malware.

É preciso manter a equipe atenta contra esse tipo de situação, na qual a principal falha é a falta de conhecimento dos colaboradores.

Busque capacitar sua equipe para lidar da melhor forma contra essas armadilhas, evitando a entrada facilitada de ransomwares.

Isole vulnerabilidades

Ao ser atacado por um ransomware, a primeira atitude de toda a equipe de tecnologia da informação deve ser trabalhar arduamente, buscando evitar que outros sistemas sejam também afetados.

É necessário realizar o isolamento das vulnerabilidades. Essa atividade também é importante no dia a dia da empresa.

Se possível, o melhor a se fazer é isolar os sistemas críticos, que não podem sofrer interrupções, do restante do ambiente digital da empresa, minimizando riscos.

Mantenha os sistemas atualizados

Outra porta de entrada comum que os ransomwares podem aproveitar são as falhas identificadas em softwares utilizados pelos usuários.

O que acontece é que, geralmente, essas falhas se tornam públicas quando o fornecedor do sistema disponibiliza uma atualização.

Quando isso acontece, os cibercriminosos trabalham para utilizar essas falhas. Quando a empresa não realiza as atualizações recomendadas pelo fabricante, acabam se tornando um alvo fácil para o sequestro de dados.

Invista em ferramentas de segurança

Existem no mercado uma série de sistemas antivírus que monitoram a rede e informam sobre qualquer anomalia ou código malicioso em execução. Contar com esse tipo de ferramenta garante maior proteção para seus dados.

Alguns sistemas ainda contam com características especiais que impedem que certos arquivos, com um maior nível de importância, possam ser criptografados e sequestrados.

Os ataques ransomware têm se tornado uma epidemia nos últimos tempos e a expectativa é que os casos aumentem cada vez mais, com resgates em valores cada vez maiores.

Por isso, é muito importante proteger seus dados e dos clientes sob sua tutela, impedindo o sequestro e destruição de informações essenciais para as suas operações.

Quer se manter mais informado e evitar que seu negócio sofra com o ataque de cibercriminosos? Então, baixe nosso e-book com 6 dicas para proteger seus dados contra ransomwares!

Conheça a plataforma Milvus

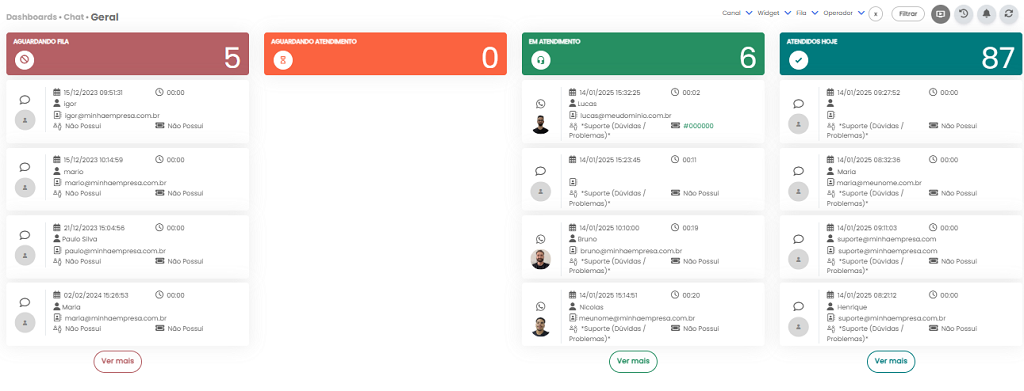

Com a plataforma Milvus, você mantém o controle sobre os ativos de tecnologia da informação, além de otimizar os processos de atendimento e suporte.

Utilizando o sistema, você otimiza a gestão das ações de sua equipe de TI, resultando em ganhos de eficiência e aumento de produtividade da equipe, sem precisar aumentar a sua estrutura.

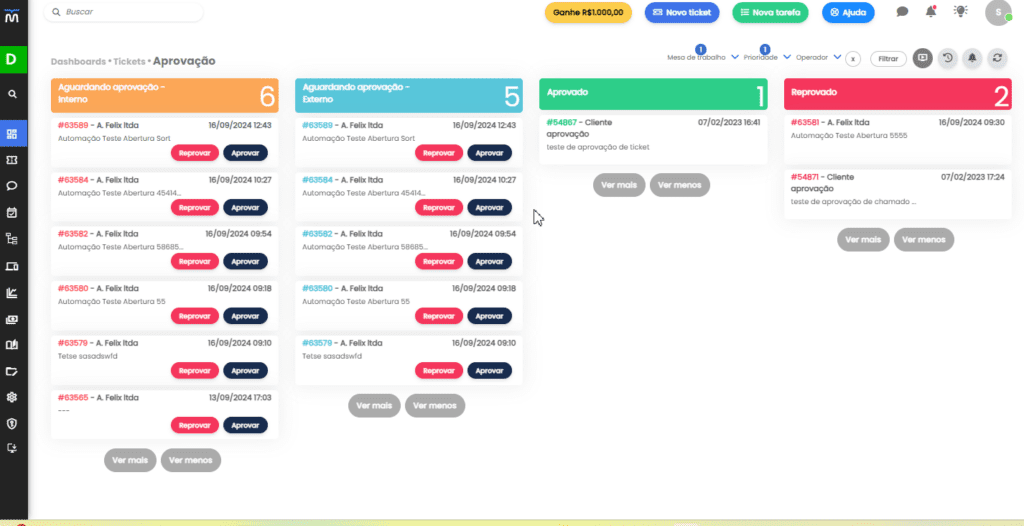

Conheça os recursos oferecidos:

- Gestão de ativos: o Inventário inteligente do Milvus garante uma Gestão de Ativos de TI 100% organizada e eficiente, oferecendo o controle total de todo o parque de dispositivos de seus clientes, otimizando as ações de sua equipe de suporte técnico durante as rotinas de atendimento.

- Sistema de Helpdesk inteligente: com HelpDesk Milvus você centraliza seus tickets, tendo o controle de SLAs, organizando-os por fila de atendimento e muito mais. Dessa forma, é possível criar um fluxo de trabalho e otimizar o tempo de sua equipe de TI. Como resultado, você pode ter até 80% mais produtividade.

Conte com um sistema para sua gestão de TI e proteja-se de ataques de ransomware. Faça um teste gratuito ou solicite uma demonstração sem compromisso!

Conclusão

Ransomware são ataques de hackers que buscam sequestrar os dados do usuário, exigindo um pagamento para liberação dos arquivos.

Dependendo da confidencialidade dos dados, e se não houver possibilidade de recuperação dos arquivos, esses ataques podem ser extremamente prejudiciais para o negócio. Podem, inclusive, fazer com que a operação feche momentaneamente.

Dessa forma, a empresa sofre impactos ainda maiores, como redução das vendas e crise na imagem da marca.

Por esse motivo, cumprir com as boas práticas e ter uma política de segurança que oriente a atuação do setor de TI é tão fundamental. Em tempos de internet e de um grande volume de informações digitais, a cibersegurança deve ser uma prioridade.

Quer saber mais sobre como melhorar o seu departamento de TI? Confira os artigos:

- Â LGPD: o que é, como funciona e para que serve (Guia Completo)

- Scanner de Rede: verifique IPs e descubra quem está ligado à sua rede

- 5 maiores erros em gestão de ativos de TI que você precisa evitar

- Certificação ITIL: quem precisa e como realizar os exames

- Educação corporativa: entenda agora o papel do gestor de TI

Gostou desse artigo? Então, compartilhe em suas redes sociais e alerte amigos e colegas sobre os riscos de um ataque ransomware!